Rootkit w notebookach Lenovo

13 sierpnia 2015, 08:00Jeden z użytkowników notebooka Lenovo odkrył, że jego producent zainstalował w nim rootkita. Zadaniem ukrytego kodu jest upewnienie się, że na notebooku zawsze będzie zainstalowane dodatkowe oprogramowanie Lenovo. Nawet jeśli wyczyścimy komputer i przeinstalujemy Windows, rootkit pobierze i zainstaluje oprogramowanie Lenovo.

To Kaspersky Lab odkryło największą kradzież danych z NSA

14 stycznia 2019, 13:29Z nieoficjalnych informacji dowiadujemy się, że amerykańska NSA dowiedziała się o największej w swojej historii kradzieży tajnych danych od... firmy Kaspersky. Tej samej, która znajduje się pod coraz większą presją ze strony rządu USA ze względu na podejrzenia o związki z rządem Rosji.

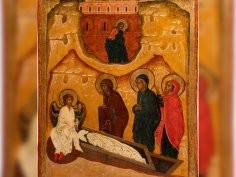

Skradziona ikona „Trzy Marie u grobu” wraca do Polski

14 marca 2022, 13:45Po ponad 30 latach do Polski wraca skradziona z Muzeum Warmii i Mazur w Olsztynie XVI-w. ikona z przedstawieniem „Trzech Marii u grobu”. Skradziono ją z zamku w grudniu 1990 r. To druga ikona - po ikonie z przedstawieniem Archanioła Michała - odzyskana dzięki współpracy Ministerstwa Kultury i Dziedzictwa Narodowego (MKiDN) ze stroną niemiecką.

Egipcjanie próbują odzyskać kosmyk włosów faraona

3 kwietnia 2007, 15:19Władze Egiptu wysłały do Francji grupę archeologów, którzy mają odzyskać 3.200-letni kosmyk włosów ukradzionych z mumii faraona Ramzesa II.

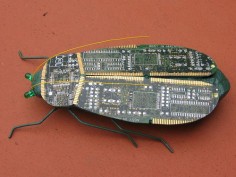

Pochodzenie Stuxneta wciąż niejasne

1 października 2010, 11:31Pochodzenie Stuxneta wciąż pozostaje zagadką. Dotychczas sądzono, że za jego powstaniem stoi któreś z państw, być może Izrael. Przemawia za tym niezwykłe zaawansowanie technologiczne robaka, co oznacza, że jego napisanie wymagało zaangażowania olbrzymich zasobów.

Poważna dziura w OpenSSL

9 kwietnia 2014, 11:01W OpenSSL znaleziono poważną dziurę, dzięki której przez ostatnie dwa lata cyberprzestępcy mogli podsłuchiwać niemal 70% serwerów web. Błąd występuje w rozszerzeniu „heartbeat”, które pozwala na utrzymanie otwartego bezpiecznego kanału komunikacji bez potrzeby ciągłego renegocjowania połaczenia.

Kradzież przez wentylator

29 czerwca 2016, 09:09Naukowcy z Uniwersytetu Ben-Guriona w Izraelu opracowali innowacyjny sposób kradzieży danych z komputerów całkowicie odizolowanych od sieci. Eksperci stworzyli program o nazwie "Fansmitter", który kontroluje pracę CPU i wentylatorów w ten sposób, że w generowanych przez nie falach dźwiękowych zostają zakodowane dane binarne

Plundervolt – nowy sposób ataku na procesory Intela

12 grudnia 2019, 12:44Nowa metoda ataku na procesory Intela wykorzystuje techniki overclockingu. Eksperci ds. bezpieczeństwa odkryli, że możliwe jest przeprowadzenie ataku na procesory i zdobycie wrażliwych danych – jak na przykład kluczy kryptograficznych – poprzez manipulowanie napięciem procesora.

Wielkie chińskie włamanie

30 marca 2009, 11:39Kanadyjscy eksperci odkryli chińską grupę cyberszpiegów, którzy zaatakowali komputery rządów i organizacji w 103 krajach. Początkowo Kanadyjczycy badali działalność chińskich szpiegów skierowaną przeciwko dalajlamie i tybetańskim uchodźcom.

Mózg optymistów ignoruje negatywne informacje

10 października 2011, 10:21Osoby z bardzo optymistycznym podejściem dożycia (czasem nawet wbrew zdrowemu rozsądkowi i rzeczywistości) mają tendencję do uczenia się wyłącznie na postawie informacji potwierdzających ich nastawienie. Wiąże się to ze specyficznym działaniem płatów czołowych.